Trouver une fuite réseau sur un serveur

Il y a quelques jours est venu un twitto @woueb demandant : comment faire pour voir l’origine d’une grosse fuite réseau ?

Ayant même pas regardé qu’il y avait un GIGANTESQUE menu Statistics je l’ai mis à l’amande et me suis donné du boulot :-P

Faut d’abord commencer par logguer tout ce qui passe sur la machine pour pouvoir traiter les données après. Commande on ne peut plus simple :

Tcpdump

screen tcpdump -w tcp.dmp

- screen : surtout pour éviter que le dump s’arrete au logout de la session ssh (oui screen intercepte le signal SIGHUP qui force l’arrêt des programmes)

- tcpdump : sniffer de traffic

- -w tcp.dump : au lieu de tout m’afficher à l’écran tu me l’écris dans ce fichier.

Après avoir déconnecté (ctrl+A+D pr quitter screen) et laisser la commande tourner pendant quelques heures vous vous reconnectez sur le serveur, vous interrompez avec un tit ctrl + C tcpdump (screen -r pour retourner dans le screen abandonné).

Vous rapatriez le fichier en local scp, sftp ou autre (il n’est pas trop gros en 7h30 de capture il fait 40Mo pour moi). Et vous l’ouvrez avec wireshark.

Wireshark

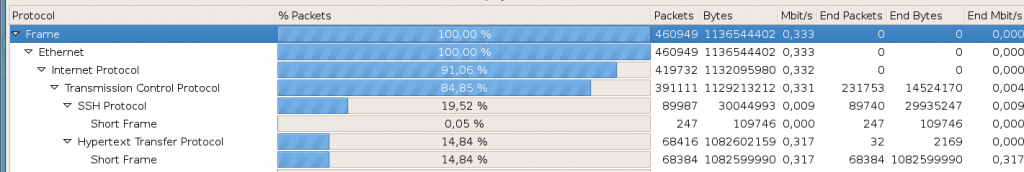

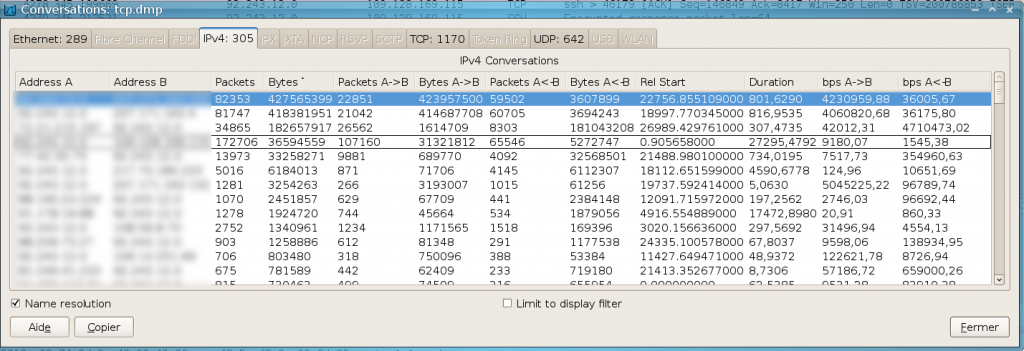

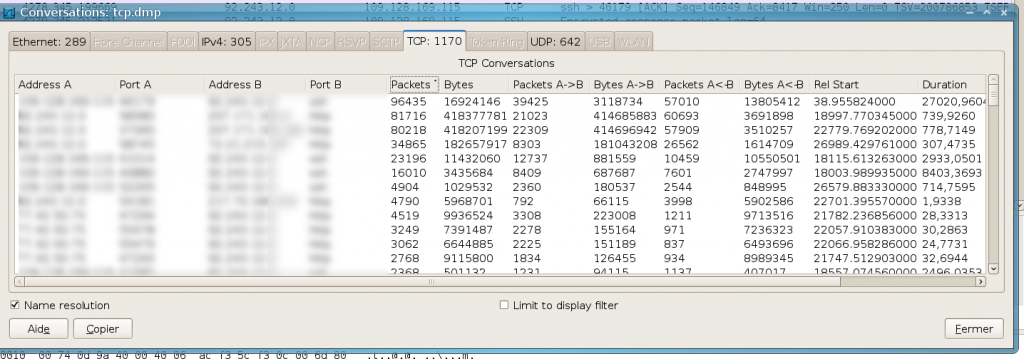

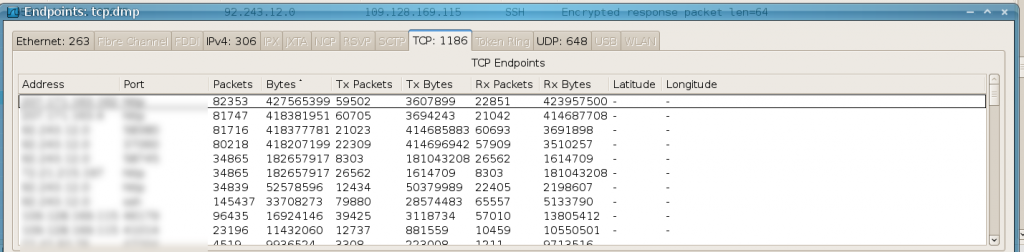

Vous pouvez maintenant avoir PLEIN d’infos sur ce qui s’est passé sur votre serveur pendant votre absence. Pour chaque affichage vous pouvez trier par la colonne de votre choix.

Voilààààà en espérant que ça vous a aidé et que je vais me faire linker par @woueb :-P